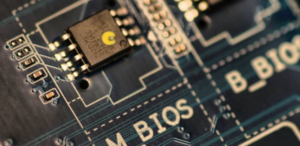

La BIOS (y las modernas UEFI) son los sistemas básicos de entrada y salida de un ordenador. La mayoría de los componentes de hardware cuentan en su interior con estos pequeños sistemas operativos, mejor denominados como Firmwares, y, por ejemplo, en el caso de las placas base (que suelen ser los firmware más completos) son los encargados de arrancar nuestro ordenador, comprobar que todo funciona y encargarse de arrancar nuestro sistema operativo. Además de la seguridad de nuestro sistema operativo, las BIOS o UEFI también deben ser seguras para asegurarnos de que nuestro ordenador no corre peligro y no cae en manos de piratas informáticos.

No suele ser muy frecuente ver vulnerabilidades en los firmware BIOS o UEFI de un ordenador ya que, al ser un sistema bastante limitado y, además, cerrado, no suele llamar la atención ni de los piratas informáticos ni de los investigadores de seguridad. Sin embargo, cuando se analizan estos sistemas básicos de entrada y salida se encuentran graves fallos como los que se acaban de dar a conocer.

Alex Matrosov, un investigador de seguridad, ha hecho público en los premios Black Hat 2017 una serie de vulnerabilidades en varias placas base de distintos fabricantes, entre ellos, ASUS, MSI y Gigabyte. Estas placas base estaban basadas en AMI UEFI, uno de los sistemas UEFI BIOS más utilizado por bastantes fabricantes, como HP, Dell, Acer, Acer y ASRock, entre otros.

El fallo de seguridad se debe a que estos fabricantes no activan por defecto la protección por hardware (BLE, BWE, PRx) desarrollada e incluida por Intel hace ya varios años en sus procesadores. Al no tener esta medida de seguridad habilitada por defecto, los piratas informáticos pueden atacar con relativa facilidad estos sistemas al no encontrarse con ninguna protección extra en el equipo.

Una BIOS vulnerable puede poner en peligro las capas superiores del software, como Windows 10

Tal como asegura este experto de seguridad, un atacante podría explotar alguna de las vulnerabilidades detectadas en estos sistemas UEFI para, por ejemplo, ganar privilegios en Windows 10, evadir las otras capas de seguridad de la BIOS e incluso instalar rootkit en el sistema operativo a pesar de que Microsoft ha luchado precisamente para evitar esto.

Aunque el número de placas base vulnerables puede ser bastante elevado, algunos de los modelos que ha demostrado el investigador de seguridad ser vulnerables son:

- ASUS Vivo Mini – vulnerabilidad CVE-2017-11315.

- MSI Cubi2 – vulnerabilidades CVE-2017-11312 y CVE-2017-11316.

- Gigabyte BRIX series – vulnerabilidades CVE-2017-11313 y CVE-2017-11314.

Además de estos modelos, otro investigador de seguridad ha demostrado también un fallo similar al de Matrosov en la placa base Gigabyte GA-H170-D3H.

Podemos ver el informe detallado de estas vulnerabilidades en el siguiente informe del Black Hat 2017.

Cómo protegernos de estos graves fallos de seguridad en los sistemas BIOS y UEFI

El experto de seguridad ha informado de las vulnerabilidades a los principales fabricantes afectados, e incluso a AMI, y todos ellos han asegurado que ya están trabajando en podersolucionar cuanto antes estos fallos de seguridad. Una vez solucionados, los fabricantes liberarán una actualización para sus placas bases con las que las vulnerabilidades quedarán solucionadas.

Además, es recomendable que comprobemos la configuración de nuestra BIOS o UEFI para asegurarnos que las medidas de seguridad de nuestro procesador están activadas, ya que es uno de los principales sistemas de mitigación de ataques informáticos.

¿Tienes alguna de las placas base vulnerables? ¿Has actualizado tu BIOS o UEFI para protegerte de estos fallos?

Fuente: Softzone 09/10/2017

Comentarios recientes